赵振根,李渝哲

(1.南京航空航天大学自动化学院,江苏南京 211106;2.东北大学流程工业综合自动化国家重点实验室,辽宁沈阳 110004)

随着计算机、通信和控制技术的发展,信息物理融合系统广泛应用于现今的复杂工业系统.与此同时,在信息物理融合系统中,大规模的子系统通过工业互联网连接,使得系统的安全问题变得更为棘手.如何确保信息物理融合系统平稳与高性能运行,成为当下自动化领域的热点问题[1-2].

关于信息物理融合系统安全的研究,主要分为两方面:攻击设计和攻击防御.从攻击者的角度,主要研究攻击模型和安全性分析.基于信息安全理论,信息物理融合系统安全主要涉及可用性、完整性和保密性的问题.拒绝服务攻击破坏信息的可用性[3],而欺骗攻击破坏信息的完整性[4].相较于拒绝服务攻击,欺骗攻击是由攻击者设计的更为精细的一种攻击,对工业系统造成的影响和危害更大,包括当前研究较多的虚假数据入攻击、零动态攻击和稀疏攻击等[5-6].

从防御者的角度,信息物理融合系统安全主要研究攻击检测和弹性控制[7],是防御者应对攻击设计的防御策略.攻击检测的主要目的在于确定系统是否受到攻击.攻击检测是攻击防御的关键环节,为弹性控制提供决策信息[8].目前,攻击检测研究主要存在两种思路:一种思路是借鉴传统的故障检测方法用于攻击检测:如基于未知输入观测器的方法[9]、基于故障检测滤波器的方法[10]、基于卡尔曼滤波器[11]和非线性观测器的检测方法[12];另一种思路是针对特定的攻击设计相应的检测策略:如基于噪声设计的重放攻击检测[13]、基于博弈论的传感器攻击检测[14]、基于左零空间的隐蔽攻击检测[15]和基于序贯数据验证的线性欺骗攻击检测[16].

然而,现有的攻击检测策略研究的攻击大多是加性的虚假数据注入攻击,无法检测乘性篡改信息物理融合系统数据的攻击,且很少评估攻击对系统性能的影响[17-18].近年来,乘性攻击检测也得到一定的关注,但主要是利用残差阈值对比的方法[19-20],很少研究评估乘性攻击对系统性能的影响和利用性能变化进行攻击检测.本文致力于研究基于鲁棒性能的乘性攻击检测策略,相较于现有的攻击检测方法,主要有以下几个方面的创新和贡献:

1) 利用互质分解和间隙度量理论,提出一种信息物理融合系统和乘性攻击的建模方法,并评估乘性攻击对信息物理融合系统的稳定性能的最坏影响.

2) 提出基于系统稳定裕度的乘性攻击检测策略,设计相应的检测阈值和决策逻辑,并给出基于稳定裕度的乘性攻击检测方法的数据驱动实现策略.

3) 提出基于残差鲁棒性能的乘性攻击检测策略,设计相应的检测阈值和决策逻辑,并给出基于残差鲁棒性能的乘性攻击检测方法的数据驱动实现策略.

本文组织结构如下:第2部分介绍信息物理融合系统与乘性攻击模型;第3部分提出乘性攻击对系统稳定性能的评估方法;第4部分提出两种基于鲁棒性能的乘性攻击检测方法;第5部分提出相应的数据驱动实现策略;第6部分将提出的方法在飞行器系统上进行仿真验证;第7部分总结本文的研究工作.

2.1 物理系统模型

实际的物理系统是一个非线性、时变的系统[12],但为了突出乘性攻击对于系统性能影响的定量描述,着重于对系统的显式分析,获取更多结构性的结果,用以评估攻击下的系统性能,本文借鉴信息物理融合系统安全领域的建模思路[10,15],采用线性离散时不变系统建立物理系统模型如下:

其中:x(k)Rn,u(k)(k)分别表示系统状态、控制输入和测量输出.模型(1)对应的传递函数为y(z)P0(z)u(z),其中P0(z)(A,B,C,D).为了简化阐述,在传递函数的表示中,一些情况省略z.

定义1系统P0(z)的右互质分解为

其中是右互质的.

如果M*M+N*NI,则称右互质分解(2)是P0(z)的归一化右互质分解.

定义2系统P0(z)的左互质分解为

2.2 不确定性与乘性攻击模型

假设物理系统中存在参数摄动ΔA,ΔB,ΔC,ΔD,其状态空间为(A+ΔA,B+ΔB,C+ΔC,D+ΔD),不确定系统的传递函数的互质分解为

其中{ΔM,ΔN}为右互质分解因子不确定性.假设模型不确定性满足如下约束:

在鲁棒控制理论中,除了互质分解,也可以利用间隙度量进行不确定性建模[21].

其中H∞表示任意稳定的传递函数.

系统P1(z)和P2(z)的间隙度量可以计算为

任意两个系统的间隙度量:δ(P1,P2)[0,1].如果δ(P1,P2)<1,则有

当摄动半径δ相同,由归一化互质分解和间隙度量定义的不确定系统集合相同[22]

其中:Pδ表示与P0(z)的归一化互质分解因子摄动范数界在δ内的系统集合,B(P0,δ)表示以P0(z)为球心,以间隙度量δ为半径的系统集合.

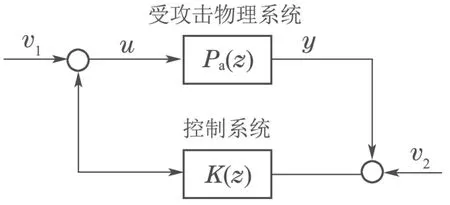

典型信息物理融合系统如图1所示,主要由物理系统、控制系统和通信网络组成.乘性攻击是指攻击者通过窃听、虚假数据注入等手段乘性地篡改信息物理融合系统的数据,在攻击实现形式上属于欺骗攻击,包括乘性执行器攻击和传感器攻击[19-20].乘性的执行器攻击模型为

图1 典型的信息物理融合系统Fig.1 Standard cyber-physical systems

其中:Au表示执行器攻击矩阵,ua(k)表示攻击后的控制输入.乘性的传感器攻击模型为

其中:Ay表示传感器攻击矩阵,ya(k)表示攻击后的测量输出.

定义矩阵表示AaA+ΔA,Ba(B+ΔB)Au,CaAy(C+ΔC),DaAy(D+ΔD)Au,则乘性攻击下系统的状态空间为(Aa,Ba,Ca,Da).攻击系统归一化右互质分解为PaN1,类似于式(4),其可以改写为

其中{Ma,Na}表示由乘性攻击和模型不确定性引起的归一化右互质分解因子摄动.因此,

假设乘性攻击满足

其中δa表示乘性攻击和模型不确定性引起的归一化右互质分解因子摄动的范数上界.在实际的信息物理融合系统中,乘性攻击的信息通常很难获得,所以δa是未知的.

2.3 问题描述

对于图1中的反馈互联系统[P0,K],控制器K(z)必须能镇定物理系统P0(z).由鲁棒控制理论,所有镇定的控制器都可以表示为

其中是一个稳定的传递函数矩阵,也称作Youla参数.,U,V满足下述的Bezout等式:

其中传递函数的状态空间实现可以表示为

其中L和F为观测器增益和状态反馈增益,且使得ALA+LC和AFA+BF稳定.

对于反馈互联系统[P0,K],乘性攻击{Ma,Na}会引起系统闭环性能的变化.如何定义合适的闭环性能指标、利用系统可测量的输入输出数据来评估性能的变化以及实现乘性攻击的检测,是这篇文章致力研究和解决的重要课题.

针对乘性攻击下的信息物理融合系统,利用稳定裕度来定义信息物理融合系统的稳定性能.对于图1的典型信息物理融合系统,将P0(z)、不确定性和乘性攻击的组合用Pa(z)替代,在系统中引入参考信号v1和噪声信号v2,则可得到图2所示的基于稳定裕度的乘性攻击检测原理图.

图2 基于稳定裕度的乘性攻击检测Fig.2 Stability margin based multiplicative attack detection

计算从参考信号v1,噪声信号v2到系统的输入输出u,y的传递函数H(Pa,K)称为鲁棒性能矩阵.如果H(Pa,K)是适定的,且属于RH∞,则信息物理融合系统[Pa,K]是内稳定的.定义其稳定裕度为

假设标称的闭环系统[P0,K]的稳定裕度为b(P0,K),且乘性攻击满足式(11),则受攻击的闭环系统是稳定的,当且仅当[23]

为了确定乘性攻击对闭环系统的最坏影响,先引入系统图和逆图的概念.

定义4系统P(z)的图为有界的输入输出对所张成的空间

其中2为能量有界信号.

类似的,定义控制器K(z)的逆图为

其中2为能量有界信号.

当b(Pa,K)取最小值时,说明乘性攻击对系统的稳定性能影响最大.下述定理给出受攻击闭环系统的稳定裕度的下界.

定理1假设[P0,K]和受攻击的闭环系统[Pa,K]是稳定的,则[Pa,K]的稳定裕度的下界为

利用间隙度量的角度形式,与的夹角满足

综合式(20)-(21),则与的夹角

进而,对于受攻击系统Pa(P0,δa),其对应的稳定裕度b(Pa,K)cosθa≥cos(θΔ+θ0).因此,受攻击的信息物理融合系统的稳定裕度的下界为

证毕.

注1根据式(16)和定理1,当乘性攻击引起物理系统的摄动距离超过其标称闭环系统稳定裕度的容忍范围时,即arcsinδa>-arccosb(P0,K),闭环系统的稳定性遭到破坏,此类攻击为不稳定的乘性攻击.不稳定乘性攻击使得系统的信号发散,这类攻击可以通过分析信号的能量范数检测出来.

4.1 基于稳定裕度的乘性攻击检测

根据闭环系统稳定裕度的变化,可以检测系统是否受到攻击.如果b(Pa,K)相对b(PΔ,K)下降,说明攻击破坏系统稳定性能.令性能评估函数为

根据定理1,不受攻击的信息物理融合系统的稳定裕度满足

因此,在无攻击情况下,性能评估函数

如果设计检测阈值为

则乘性攻击的检测逻辑为

4.2 基于残差鲁棒性能的乘性攻击检测

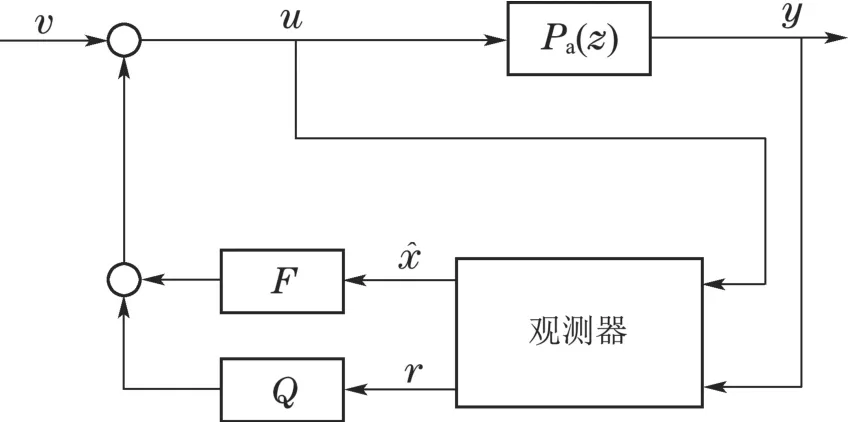

基于残差鲁棒性能的乘性攻击检测原理如图3,反馈控制器采用Youla参数化控制器结构.

图3 基于残差性能的乘性攻击检测Fig.3 Residual performance based multiplicative attack detection

系统的参考输入信号为v,其输入输出信号可以表示为

残差生成器采用观测器实现,其可以利用系统的左互质分解表示为

将式(25)代入式(26),可得

其中传递函数T(z)具有如下形式:

定义攻击检测的性能评估函数为从v到r的传递函数的H∞范数

针对不受攻击的信息物理融合系统,T(z)具有以下形式

根据Bezout等式(13),上式可以转换为

设阈值Jth为无攻击情况下T(z)的H∞范数的最大值.由于不确定性‖Δ‖∞≤δΔ,因此,阈值Jth可以计算为

上述不等式的右边是‖Δ‖∞的单调递增函数,当‖Δ‖∞时函数取最大值.因此,攻击检测的阈值可以设计为

因此,基于残差鲁棒性能的乘性攻击检测逻辑为

注2上述两种乘性攻击检测方法适用于不同结构的系统:基于稳定裕度的方法适用于图2所示的信息物理融合系统,而基于残差鲁棒性能的方法适用于图3所示的信息物理融合系统.前一种方法对控制器的结构不作特定要求,但要求系统的输出端存在噪声激励;后一种方法不要求输出端存在噪声激励,但要求控制器的结构是Youla参数化形式,且残差信号内嵌在控制器中.

利用子空间辨识[24],本节提出数据驱动的基于鲁棒性能的乘性攻击检测策略.

5.1 数据驱动的H∞范数估计

针对离散系统(1),利用系统的输入输出数据估计传递函数矩阵P0(z)的H∞范数.首先,定义长度为q的序列向量

根据式(1),依次得到y(k),...,y(k+q-1)和x(k),u(k),...,u(k+q-1)的关系为

则对应于离散系统模型(1)的序列模型为

其中:Γq[CT(CA)T...(CAq-1)T]T表示扩展可观性矩阵,

表示输入-输出Toeplitz矩阵.根据乘性算子理论[25],P0(z)的H∞范数可以通过下式进行估计:

其中σmax(.)表示最大奇异值函数.

在数据驱动实现中,考虑有限的序列长度q,利用子空间辨识方法估计Hu,q.进一步,计算奇异值得出P0(z)的范数估计.为了辨识Hu,q,令N足够大,定义数据矩阵

则输入输出数据方程具有如下形式:

其中Xk[x(k)...x(k+N -1)].定义过去和将来的输入输出数据集如下:

下述定理阐述Hu,q的数据驱动实现.

定理2假设下述条件成立,1)rank(Xk)n.2)rank(Uk,q)qku.3)row(Xk)∩row(Uk,q)0.

对输入输出数据集做LQ分解如下:

则Hu,q可以估计为

证利用子空间辨识的经典算法MOESP可以推导出[24]. 证毕.

5.2 基于稳定裕度的乘性攻击检测的数据驱动实现

H(Pa,K)可以表示为如下状态空间:

实现数据驱动的基于稳定裕度的乘性攻击检测,核心在于实时地估计闭环系统稳定裕度.算法1给出稳定裕度的在线估计.在线得到稳定裕度估计ˆb(Pa,K)后,令其为性能评估函数.检测阈值可以采用式(23)或者利用无攻击的输入输出数据在线辨识,攻击检测逻辑采用式(24).

算法1闭环稳定裕度的在线估计.

Step 1初始化:选择初始时刻k,N取足够大;

Step 2fori1:M;

Step 3q从系统状态维数,逐渐增大;

Step 4采集时间段为k到k+q+N -2的v1,v2,u,y数据,令uh,yh[uTyT]T,根据式(35)-(37),构建相应的数据矩阵Zp,Uk,q,Yk,q;

Step 5根据式(38)做LQ分解,得到;

Step 6计算的最大奇异值σmax();

Step 7如果相邻两次奇异值的差值小于0.001,则终止循环;

Step 8根据式(15)和式(34),稳定裕度估计为

Step 9end.

5.3 基于残差鲁棒性能的乘性攻击检测的数据驱动实现

T(z)可以表示为如下状态空间:

其中ulv,ylr.类似地,算法2给出残差鲁棒性能的在线估计.

同理,在线得到‖(z)‖∞后,令其为性能评估函数.检测阈值可以采用式(29)或者利用无攻击的输入输出数据在线辨识,攻击检测逻辑采用式(30).

算法2残差鲁棒性能的在线估计.

Step 1初始化:选择初始时刻k,N取足够大;

Step 2fori1:M;

Step 3q从系统状态维数n,逐渐增大;

Step 4采集时间段为k到k+q+N-2的v,r的数据,令ulv,ylr,根据式(35)和式(37),构建相应的数据矩阵Zp,Uk,q,Yk,q;

Step 5根据式(38)做LQ分解,得到;

Step 6计算的最大奇异值σmax();

Step 7如果相邻两次奇异值的差值小于0.001,则终止循环;

Step 8‖T(z)‖∞的估计为σmax();

Step 9end.

注3本文针对两种典型的闭环系统(图2和图3),分别提出基于稳定裕度和基于残差鲁棒性能的乘性攻击检测方法,给出两种检测方法阈值设计形式(式(23)和式(29)),并设计相应的数据驱动算法.传统的乘性故障检测方法[26]主要是基于残差进行设计的.与这些方法相比:提出的基于稳定裕度的检测方法不依赖于残差生成,可以实时检测系统的输入输出数据进行攻击检测;提出的基于残差性能的检测方法,给出新的阈值设计形式,这种阈值只依赖于系统和控制器的互质分解;评估乘性攻击对系统稳定性能的最坏影响,给出不稳定攻击的实现条件.

面对日益复杂对抗的飞行环境,飞行器的安全性分析和攻击检测逐渐引起关注[27].为了验证所提出的基于鲁棒性能的乘性攻击检测算法的有效性,应用一个通用的飞行器纵向模型[28]:

其中状态量x[x1x2x3]T分别表示俯仰角、俯仰角速率和飞行速度.控制器输入u为升降舵控制指令.系统矩阵如下:

飞行器由于质量变化或者空间环境变化引起动力学的变化,假设这种变化引起系统矩阵A发生摄动.令摄动矩阵ΔA为

则不确定系统PΔ(A+ΔA,B,C,0)的归一化互质分解因子不确定性和间隙度量不确定性满足δΔδ(P,PΔ)0.0255.

6.1 基于稳定裕度的乘性攻击检测

系统传递函数矩阵P0(A,B,C,0).做右互质分解P0NM-1,其状态空间实现为

选择控制器增益为

控制器采用Youla参数化的控制器结构.令Q0,则K-1UV -1为基于观测器的镇定控制器,其具有如下形式:

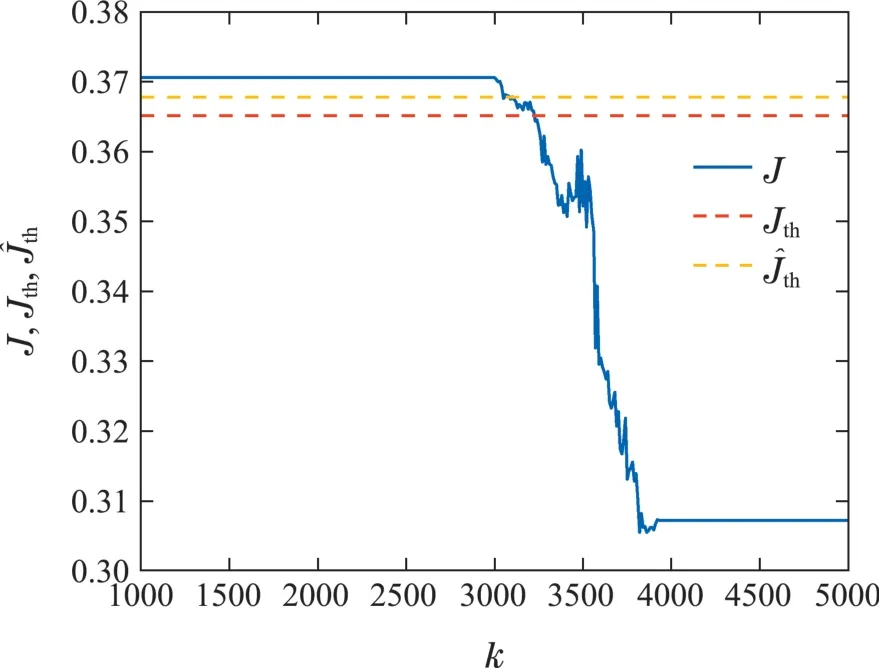

此时,信息物理融合系统[P0,K]的稳定裕度为b(P0,K)0.3888.

基于稳定裕度的攻击检测阈值可以设计为

在实际系统中,不确定系统实际对应的稳定裕度的边界在一些情况下很难获得.当系统的不确定性特性完全未知时,不确定系统的稳定裕度可以利用数据驱动方法进行在线估计.取N5000,令过去数据序列长度qp,图4描述了估计的稳定裕度随着p,q的变化曲线.当qp≥50时,稳定裕度的估计误差较小.在数据驱动的阈值设计中,选取p,q足够大,则估计的阈值为0.3678.

图4 不确定系统稳定裕度的在线估计Fig.4 On-line estimation of stability margin of uncertain system

假设系统受到乘性攻击,攻击者按比例地篡改传感器的测量值,将传感器第一个通道的测量值变成原来的2倍.受攻击系统的状态空间表示为Pa(A+ΔA,B,AyC,0),攻击矩阵

受攻击系统稳定裕度的理论值b(Pa,K)0.3018.图5描述了数据驱动的基于稳定裕度的攻击检测过程.Jth和分别表示基于模型设计的阈值和数据驱动估计的阈值,J表示基于稳定裕度的性能评估函数.从曲线可以看出,所设计的基于稳定裕度的攻击检测算法能较快地检测取系统中的乘性攻击.相较于基于模型设计的阈值,利用数据驱动估计的阈值检测时延更短,需要消耗更多的存储和计算资源.

图5 基于稳定裕度的乘性攻击检测Fig.5 Stability margin based multiplicative attack detection

6.2 基于残差鲁棒性能的乘性攻击检测

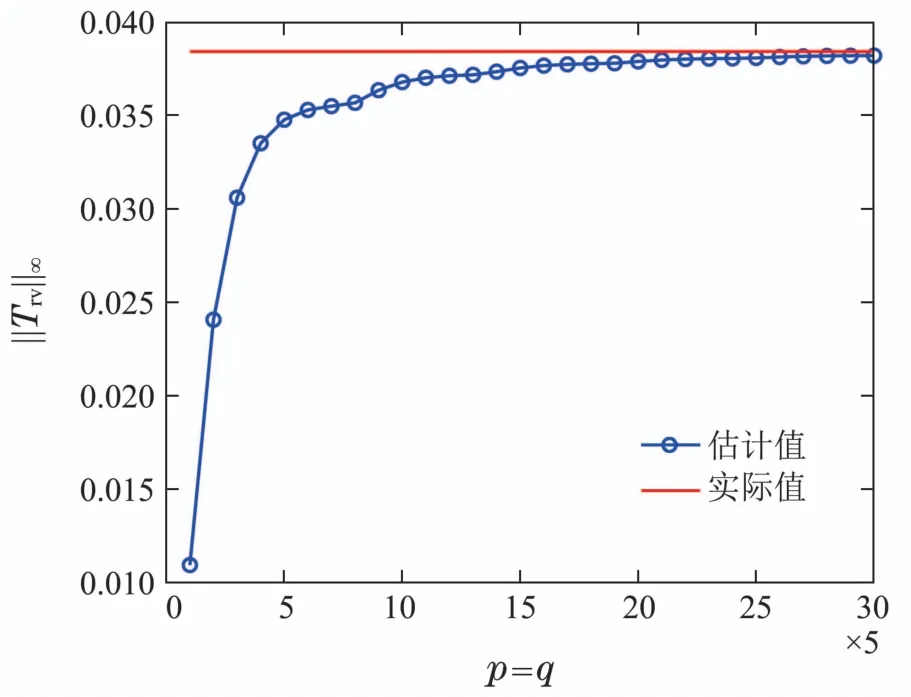

在基于残差鲁棒性能的攻击检的仿真中,根据式(29),计算出Jth0.0675.数据驱动的阈值估计采取与基于稳定裕度类似的策略.图6描述了残差鲁棒性能随着p,q的变化关系.当p,q足够大时,估计阈值收敛为0.0385.

图6 不确定系统残差鲁棒性能的在线估计Fig.6 On-line estimation of residual robust performance of uncertain system

同样,假设乘性攻击具有式(46)的形式,图7描述数据驱动的基于残差鲁棒性能的乘性攻击检测.Jth和分别表示基于模型设计的阈值和数据驱动估计的阈值,J表示残差性能评估函数.从曲线可以看出,基于残差鲁棒性能的乘性攻击检测算法也能较快地检测出系统中的乘性攻击.类似地,利用数据驱动估计阈值的乘性攻击检测算法的检测时延更短,但需要消耗更多的计算和存储资源.

图7 基于残差鲁棒性能的乘性攻击检测Fig.7 Residual robust performance based multiplicative attack detection

在上述实例中,基于稳定裕度和基于残差鲁棒性能的检测方法都能较快地检测出系统中的乘性攻击,对比图5和图7的攻击检测效果可以看出,基于残差鲁棒性能的检测方法的检测时延更短.

本文主要研究基于鲁棒性能的乘性攻击检测方法与其数据驱动实现问题,分别提出基于稳定裕度和基于残差鲁棒性能两种乘性攻击检测策略.两种检测策略中,前者适用于标准的反馈互联系统,后者适用于参考跟踪控制系统.进一步,针对两种基于鲁棒性能的乘性攻击检测算法,提出数据驱动的实现策略,使得提出的基于鲁棒性能的乘性攻击检测方法能更好的应用于实际工业信息物理融合系统.今后的研究将聚焦乘性攻击检测与弹性控制一体化设计,以提高信息物理融合系统的安全性能.

猜你喜欢 裕度鲁棒性残差 负反馈放大电路的稳定性分析与设计电气电子教学学报(2022年3期)2022-07-30基于双向GRU与残差拟合的车辆跟驰建模网络安全与数据管理(2022年3期)2022-05-23肋骨许用应力对环肋圆柱壳结构设计的影响中国舰船研究(2022年1期)2022-03-19基于残差学习的自适应无人机目标跟踪算法北京航空航天大学学报(2020年10期)2020-11-14荒漠绿洲区潜在生态网络增边优化鲁棒性分析农业机械学报(2020年2期)2020-03-09基于确定性指标的弦支结构鲁棒性评价中华建设(2019年7期)2019-08-27基于递归残差网络的图像超分辨率重建自动化学报(2019年6期)2019-07-23新型控制系统稳定性分析方法研究与展望宇航总体技术(2018年5期)2018-10-15加速过程对航空发动机气动稳定性的影响研究通信电源技术(2018年7期)2018-09-23基于非支配解集的多模式装备项目群调度鲁棒性优化项目管理技术(2016年12期)2016-06-15